Zürich – Das TOR Netzwerk hat Eigenschaften. Eines davon ist, das es nicht kommerziell ist. Es beschützt Menschen in unfreien Ländern damit sie frei von Repression am Leben bleiben können. Ein fundamentaler Grundsatz in der Rechtswissenschaft, „In dubio pro reo“ findet darin keine Anwendung. Beispiele für diese Länder auf der Welt gibt es bedauerlicherweise zu genüge. Dazu braucht ein Mensch lediglich die Nachrichten seriöser Medien zu verfolgen.

Auch in westlich orientierten Ländern benötigen Menschen eine digitale Privatsphäre damit Menschen sich frei und gesund entfalten können. Denn die global agierenden Konzerne maximieren ihren Profit durch das digitale kultivieren von persönlichen Daten um präzise Profile zu erstellen und weiter zu verarbeiten. Das TOR Netzwerk ist mit seinen TOR Knotenpunkten, TOR Server mitunter ein sicherer Verbraucherschutz auf Weltniveau.

Der im Exil lebende Edward Snowden warnte die Weltöffentlichkeit vor seinen ehemaligen Arbeitgeber wie dem US amerikanischen Militärnachrichtendienst NSA. Diese Behörde monetarisiert ihre Daten nicht.

Global operierende Konzerne welche mittels Strukturen der Verschachtelungsgeschäfte die rücksichtslose Vermeidung von rechtmäßiger, demokratischer Steuerzahlung betreiben und für inhumane Arbeitsbedingungen bekannt sind wie beispielsweise Facebook Inc., Alphabet Inc. (Google) und Amazon.com, Inc. allerdings schon.

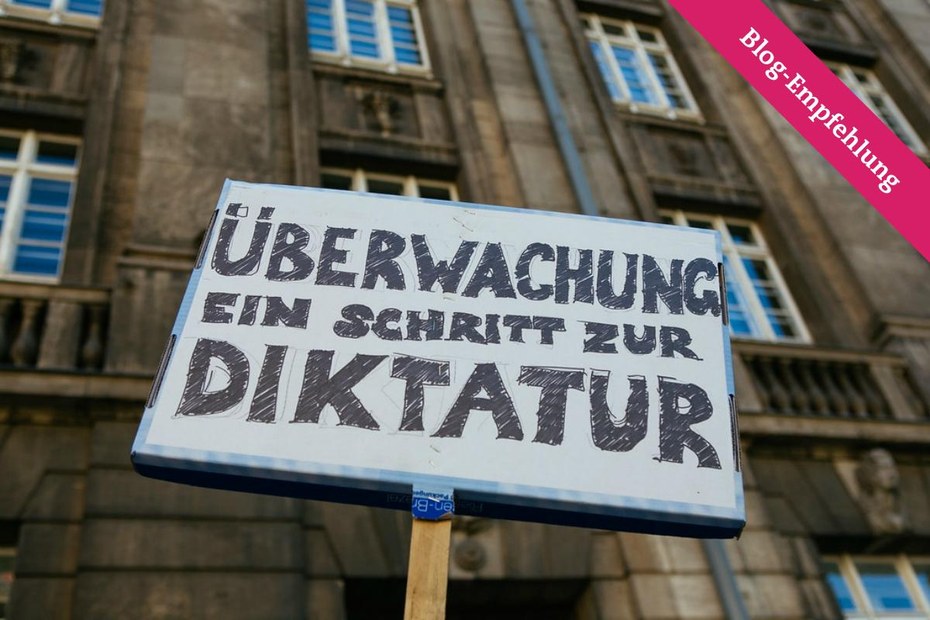

An dieser Stelle rekurriere ich gegenüber meiner Leserschaft gerne auf weltweit öffentlich bekannte Datenskandale. Deren Historie ist leider ziemlich lang. Das britisch – US amerikanische Unternehmen Cambridge Analytica ist solch ein Beispiel dafür. Mind Control, Social Engineering, Social Manipulation, Social Hacking als Geschäftsmodell ist eine reale und ernsthafte Gefahr für alle Menschen auf der Welt. Sie sind der Traum jeder Diktatur.

Für ihre Gier nach Profiten stellen sich oben genannten Konzerne gegen die Natur, wie freie und klare Menschen mit einem gesunden Menschenverstand. Durch das nicht bezahlen von Steuern nutzen die Konzerne wo sie vor Ort operieren das Bildungssystem eines Landes und deren öffentliche Infrastruktur gnadenlos aus. Durch deren Bekämpfung von demokratischen Strukturen wie Gewerkschaften, gewerkschaftliche Orientierung an den Standorten ihrer Betriebe sind diese autoritär, antidemokratisch und wegen ihrer Haltung des Machtanspruch mannigfaltig ein nachhaltig, ernsthafter Fall für jede demokratische Politik und öffentlicher Verbraucherschutzorganisationen.

Alle Menschen welche ein TOR Knotenpunkt betreiben finanzieren dies selbst. So gut sie können. Die persönlichen Kosten dafür dürfen selbstverständlich bei der zuständigen Finanzverwaltung geltend gemacht werden.

Das TOR Netzwerk ist dezentral. Die Daten fließen verschlüsselt durch drei, bzw. sechs Kontenpunkte. Beispielsweise beim Aufrufen der Webseite wie der sichersten Suchmaschine der Welt aus den Niederlanden Startpage, https://startpage.com oder der ebenfalls EU basierte Suchmaschine aus Frankreich https://www.qwant.com welche für ihren strengen (EUDSGVO) Datenschutz bekannt ist.

Im Fall das Aufrufen einer Webseite mit der Endung .onion wie der Suchmaschine DuckDuckGo Onion, https://3g2upl4pq6kufc4m.onion sind es sogar sechs Knotenpunkte. Das ist gegenwärtig das Maximum an digitaler Sicherheit. Dazu benötigt ein Mensch den weltbekannten TOR Browser oder noch sicherer das Linux Live Betriebssystem TAILS. Das TOR Netzwerk benötigt so bezeichnete TOR Knotenpunkte, bzw. TOR Server.

Der erste verschlüsselte Knotenpunkt ist ein Guard. Er ist ein im digitalen Sinne einer blinden Postdurchleitung welcher von einem Zugang zum Internet wie freien, öffentlichen WLAN, Wi-Fi die Daten unverschlüsselt annimmt, als erstes verschlüsselt und weiterleitet.

Der zweite verschlüsselte Knotenpunkt wird als Relay bezeichnet. Der das ist eine blinde Postdurchleitung. Dieser nimmt blind die verschlüsselte Daten des Guard an und leitet sie verschlüsselt und blind weiter.

Der dritte verschlüsselte Knotenpunkt ist ein Exit Knotenpunkt. Diese dritte blinde Postdurchleitung nimmt die verschlüsselten Daten des Relay an und leitet diese unverschlüsselt an die gewünschte Webseite. Daher ist die Quantität der TOR Exit Knotenpunkte, Server von Bedeutung.

Dabei weiß keiner der drei, bzw. sechs blinden Postdurchleitungen wer in welcher Reihenfolge die verschlüsselten Daten transferiert hat.

Sofern eine Webseite aufgerufen wird welche keine Metadaten speichern, eine null Speicher Politik betreiben, bleibt der digitale Besuch einer Webseite gänzlich anonym. Vertrauenswürdig obendrein. Webseiten welche Daten speichern erkennen lediglich die Metadaten ( https://www.dein-ip-check.de ) des dritten, Exit TOR Knotenpunkt, bzw. Server. Diese Metadaten, digitale Verkehrsdaten sind selbstverständlich nicht die eigenen.

Die Standorte der TOR Knotenpunkte, TOR Server erstrecken sich auf die ganze Welt. Jeder Datenfluss im TOR Netzwerk von Knotenpunkt, bzw. Server sind willkürlich.

Das TOR Netzwerk benötigt eine Erhöhung an verschlüsselten Knotenpunkten, blinden Postdurchleitungen. Die gegenwärtige Anzahl an TOR Knotenpunkten, Server auf der Welt beträgt derzeit in etwa 6.500. Das bedeutet es gibt mehr Millionärinnen und Millionäre als Knotenpunkte auf der Welt.

Dabei sind die Kosten pro Monat für ein TOR Knotenpunkt, bzw. TOR Server sozialadäquat. In etwa 20 Euro. Soziokulturell entspricht dies außer Haus einer bekömmlichen Pizza, normaler Größe in Verbindung mit einem bunten, mediterranen Salat.

Es steht absolut außer Frage das die Rechtsgüter, Menschenleben, Gesundheit, Freiheit wertvoller sind.

So wie die Soziokulturelle Teilhabe, ist das Betreiben eines TOR Knotenpunkt, Server im Kern lediglich eine Frage der persönlichen Räson. Wer ein TOR Knotenpunkt betreiben will, findet einen Weg dazu. Wer das nicht will erfindet sich dafür eine Ausrede.

Es steht allen Menschen frei jene natürlichen Personen, juristischen Personen welche die monetäre Kapazitäten haben, darauf proaktiv hinzuweisen einen TOR Knotenpunkt, TOR Server zu betreiben. Vor dem Hintergrund das diese über Steuerkanzleien verfügen, haben diese keinerlei Nachteile daraus. Deshalb können diese das in ihrer Werbung verwenden.

Als Autor dieses Artikels betreibe selbst einen TOR Knotenpunkt, Server. Dieser kann und darf öffentlich eingesehen werden.

https://metrics.torproject.org/rs.html#details/8E76F1F6E8499CCE975C451560586A5F8BF0BFDB

Um einen TOR Knotenpunkt, TOR Server zu betreiben kann ein Mensch sich externe Hilfe konsultieren. Wie dem Chaos Computer Club. Dieser ist bundesweit bekannt. Ebenfalls hilfreich ist Andreas Bley, Inhaber der Gesellschaft Polypodis UG, sowie der Verein Zwiebelfreunde e.V.

In Absprache mit einem Menschen in der Eigenschaft als Unterstützerin, Unterstützer des TOR Netzwerkes in Form von einem TOR Knotenpunkt, TOR Server wird bei einer Hosting Gesellschaft den Ort für den TOR Knotenpunkt, TOR Server auf dem Globus frei ausgesucht, programmiert, online gestellt.

Es ist sinnig das ein TOR Knotenpunkt, TOR Server immer mit der aktuellen Software Version online ist. Die Gesellschaft als Dienstleiter bewerkstelligt das stellvertretend für einen selbst.

Die Weihnachtszeit ist günstig zur Besinnung. Das unilaterale treffen der Entscheidungen im Anschluss ist nur konsequent, richtig und wichtig obendrein. Tatsache ist das jeder TOR Knotenpunkt, TOR Server mehr im TOR Netzwerks hilfreich ist. Es verbessert die Sicherheit, Qualität des Netzwerkes als auch die notwendige Internetgeschwindigkeit innerhalb des TOR Netzwerkes für alle Menschen auf der Welt.

In Anbetracht der volatilen und disruptiven Zeiten für alle von uns auf dem Globus bleibt die Bedeutung des TOR Netzwerkes mit seinen TOR Knotenpunkten, TOR Server, sowie die Weiterentwicklung des TOR Browsers, dem aus dem TOR Netzwerk Live Linux Betriebssystem TAILS sinnig, nützlich und im wahren Sinne des Wortes wertvoll.

Auf unabsehbarer Zeit jeden Tag und überall auf das neue. Mit der bevorstehenden 5G können die Standorte der Mobilfunktelefone präziser, auf den Meter genau geortet werden. Ein Laptop kann bereits jetzt mit 4G mittels einem internetfähigen Mobilfunktelefon gekoppelt werden, zwecks dem Zugang in das Internet. Nach 5G ist zu erwarten das das Internet der Zukunft in hoher Geschwindigkeit von Satelliten aus die Menschen versorgen werden wird in Verbindung mit Bodenstationen. Dies vereinfacht die globale Möglichkeiten Menschen digital zu überwachen, evtl. kontrollieren und steuern.

Dies widerspricht den universellen Werten des Humanismus.

Jimmy Bulanik

Quellen:

Chaos Computer Club

Polypodis UG

Zwiebelfreunde e.V.

The TOR Project

TAILS

Kommentarfunktion deaktiviert

Die Kommentarfunktion wurde für diesen Beitrag deaktiviert. Deshalb können Sie das Eingabefeld für Kommentare nicht sehen.